De la redacción de INFORME DIGITAL

Las primeras versiones que circularon tras el hallazgo de cámaras ocultas en dependencias oficiales hablaban de un sistema de espionaje de alta tecnología, con transmisión inalámbrica y acceso remoto. Sin embargo, un análisis técnico del equipamiento encontrado permite descartar esa hipótesis.

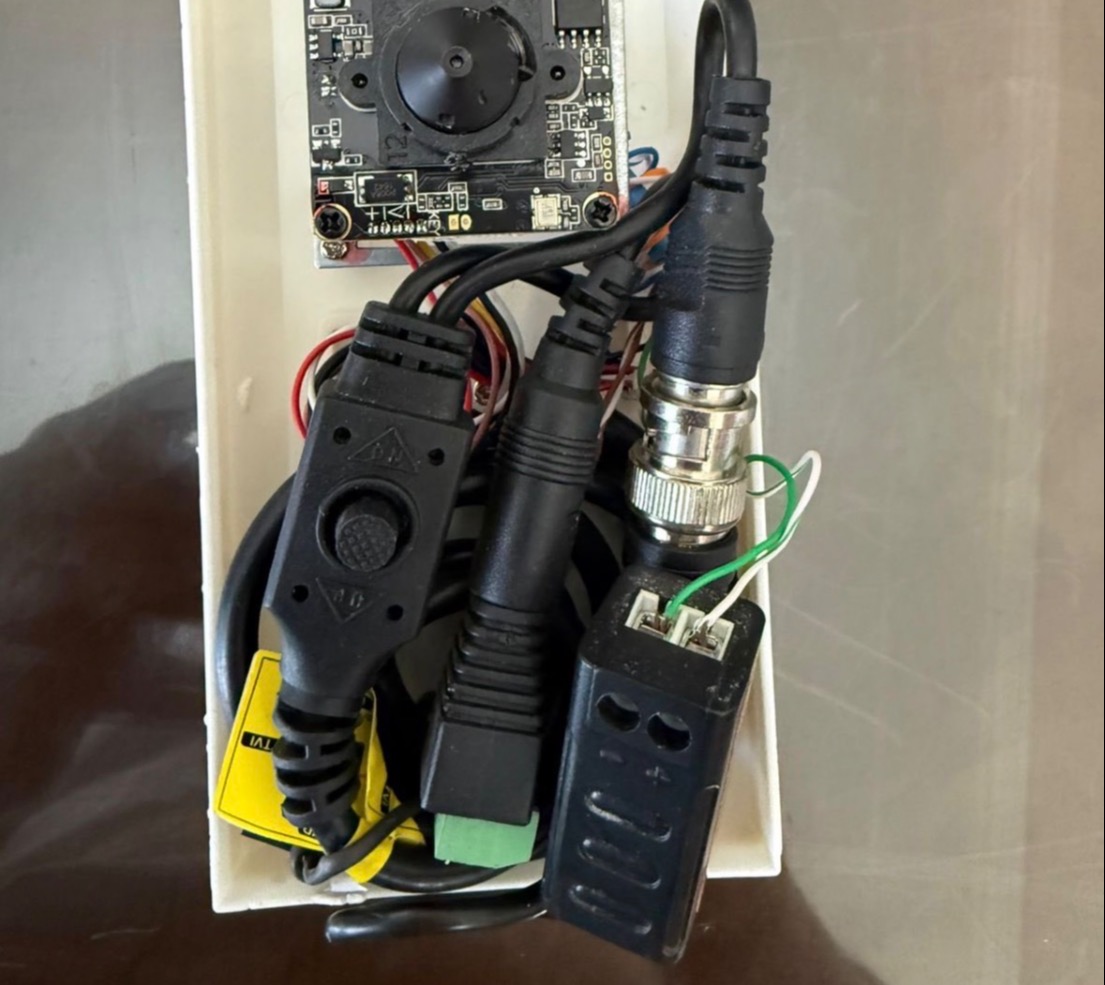

Especialistas en informática y sistemas de videovigilancia consultados por INFORME DIGITAL coincidieron en que, por las características visibles de los dispositivos, se trata de cámaras que transmitían señal mediante conexión física por cable, y no a través de Wi-Fi, Bluetooth ni otros sistemas inalámbricos.

Según explicaron, los equipos observados corresponden a tecnología de CCTV convencional: cámaras sin memoria interna, alimentadas por cable y con salida de video coaxil, lo que implica que la grabación depende necesariamente de un grabador externo, como un DVR o sistema similar. “No son dispositivos autónomos ni invisibles desde el punto de vista técnico”, señalaron.

Este dato cambia el enfoque de la investigación. Al tratarse de un sistema cableado, el recorrido físico de la instalación —el tendido de cables— permite reconstruir hacia dónde se dirigía la señal de video y cuál era la estructura técnica utilizada para registrar las imágenes. No se trata de espionaje remoto ni de transmisión encriptada por redes externas.

Los especialistas aclararon además que este tipo de equipamiento no corresponde a tecnología sofisticada ni a sistemas propios de organismos de inteligencia profesional, sino a dispositivos de uso comercial, de bajo costo y de venta libre, adaptados para funcionar de manera encubierta.

Sin embargo, remarcaron que esa simplicidad técnica no reduce la gravedad institucional del hecho. Por el contrario, implica que la instalación requirió acceso físico al edificio y conocimiento del lugar, elementos que resultan centrales para determinar responsabilidades.

La investigación judicial deberá ahora concentrarse en reconstruir el circuito técnico completo del sistema y establecer quiénes tuvieron acceso a la instalación y a los registros, una tarea que, según los expertos, comienza siguiendo literalmente el recorrido de los cables.